原创文章,转载请注明: 转载自cnorg.12hp.de 去自由家园发现更多

我们都知道xmlrpc.php文件位于网站根目录下,WP团队早就解决了漏洞,不过确实存在一种另类的wordpress暴力攻击,估计利用xmlrpc.php文件来绕过wordpress后台的登录错误限制进行爆破。

如果我们要深入研究WordPress后会发现不仅仅是一个架设个人网站的CMS程序,同时有提供XML-RPC协议API接口远程控制WP内容。但是,我们很多人是用不上的,所以尽可能的禁止掉。如果不禁止还会被他人用来暴力破解导致服务器占用资源过大。

那么我们应该如何关闭这个功能或解决被他人利用xmlrpc.php文件攻击呢?根据网上搜索的结果,大致有六种办法来解决:

第一种是屏蔽 XML-RPC (pingback) 的功能

在functions.php中添加

add_filter('xmlrpc_enabled', '__return_false');

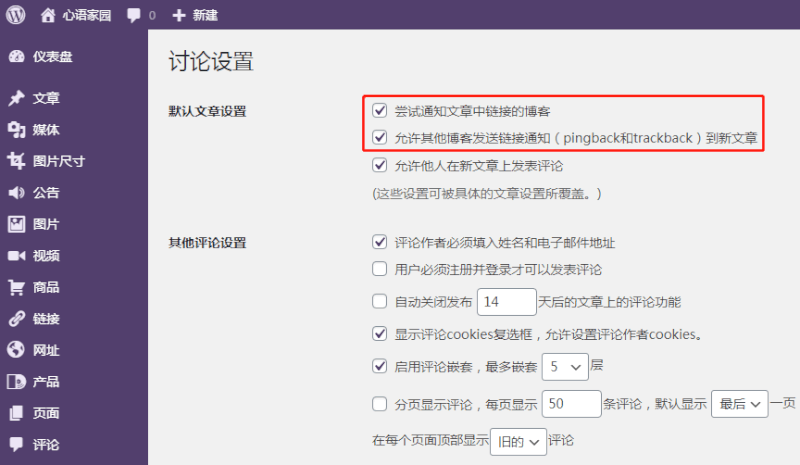

或者在"设置"-"讨论",然后在下图取消勾选"尝试通知文章中链接的博客、允许其他博客发送链接通知"。

第二种方法就是通过.htaccess屏蔽xmlrpc.php文件的访问

-

# protect xmlrpc

-

<Files xmlrpc.php>

-

Order Deny,Allow

-

Deny from all

-

</Files>

第三种同样的是修改.htaccess文件加跳转

如果有用户访问xmlrpc.php文件,然后让其跳转到其他不存在或者存在的其他页面,降低自身网站的负担。

-

# protect xmlrpc

-

<IfModule mod_alias.c>

-

Redirect 301 /xmlrpc.php http://example.com/custom-page.php

-

</IfModule>

第四种阻止pingback端口

在functions.php中添加

add_filter( 'xmlrpc_methods', 'remove_xmlrpc_pingback_ping' );

function remove_xmlrpc_pingback_ping( $methods ) {

unset( $methods['pingback.ping'] );

return $methods;

}

第五种nginx服务器配置

location ~* /xmlrpc.php {

deny all;

}

第六种安装插件

安装Login Security Solution插件(这个没有测试,你可以试试)

小结

1、不要直接删除xmlrpc.php,否则它会让你的wordpress网站发生莫名的错误。

2、建议采用方法 2。

3、其实扫描也罢,http的DDOS攻击也罢,CC攻击也罢,总之大量消耗服务器资源我们的服务器是累死的。

5、如果你正在使用如JetPack之类的插件,删除掉这个文件可能会让你的网站功能异常。

6、建议把WP升级到最新版本,其实我的就是最新的WP4.5.3,还是要相信新版本漏洞少一点吧。

7、一般这个功能是用不到的,我们直接屏蔽掉,默认当前的WP版本是开启的。这样,我们就可以解决WordPress被利用xmlrpc.php暴力破解攻击问题。有些时候并不是针对我们的网站攻击,而是对方利用某个关键字扫到我们的网站造成的。

您可能感兴趣的文章

- WordPress 如何把 gravatar 头像强制替换为自定义头像

- WordPress多用途企业主题 The7 Theme 中文汉化授权版更新至 v10.2.0

- 纯代码实现 WordPress 后台登录添加验证码功能(实测有效)

- Newspaper v10.3.6.1 最火的WordPress新闻主题上百种组合,万能建站主题

- WordPress多用途企业主题 The7 Theme 中文汉化授权版更新至 v9.51

- 三种实现网页定时跳转(倒计时跳转)代码

- WordPress高级woocommerce商店主题Porto v5.4.3汉化中文授权版

- WordPress网址导航主题WebStack Pro V2.0406完美去授权+插件+数据+亲测+安装教程

文章标签:WordPress插件

版权声明:本文为原创文章,版权归 心语家园 所有,欢迎分享本文,转载请保留出处!

评论已关闭!